ctf基础题

题目1:掀桌子

菜狗截获了一份报文如下c8e9aca0c6f2e5f3e8c4efe7a1a0d4e8e5a0e6ece1e7a0e9f3baa0e8eafae3f9e4eafae2eae4e3eaebfaebe3f5e7e9f3e4e3e8eaf9eaf3e2e4e6f2,生气地掀翻了桌子(╯°□°)╯︵ ┻━┻

解题

我们可以看出这个“c8e9aca0c6f2e5f3e8c4efe7a1a0d4e8e5a0e6ece1…”这种格式,就是一个“\xc8\xe9..”这个样子的格式

所以这个好像是和字节ascii码有关,所以我们可以用把这个报文分组,这是个字节流

所以把这个字节流变化一下

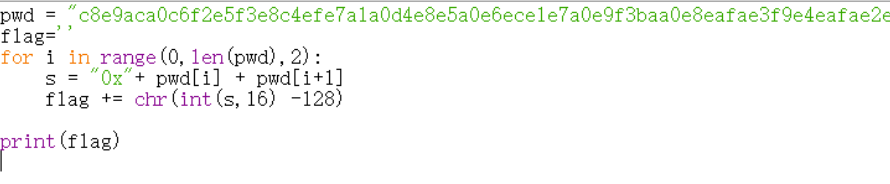

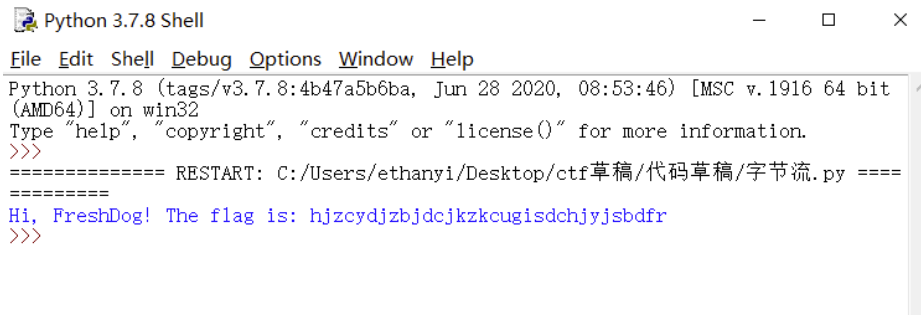

变化的代码:

也就是把字节流两两分组,又因为ascii码是8位并且首位是0,所以减128

所以就是在通过这个来变为flag

解决

题目2 ext3

今天是菜狗的生日,他收到了一个linux系统光盘(附带了一个文件)

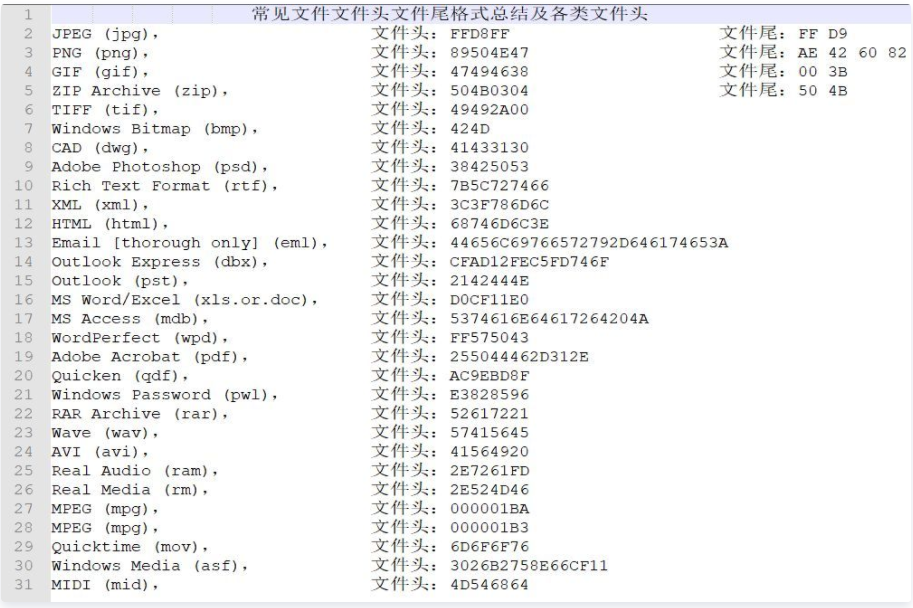

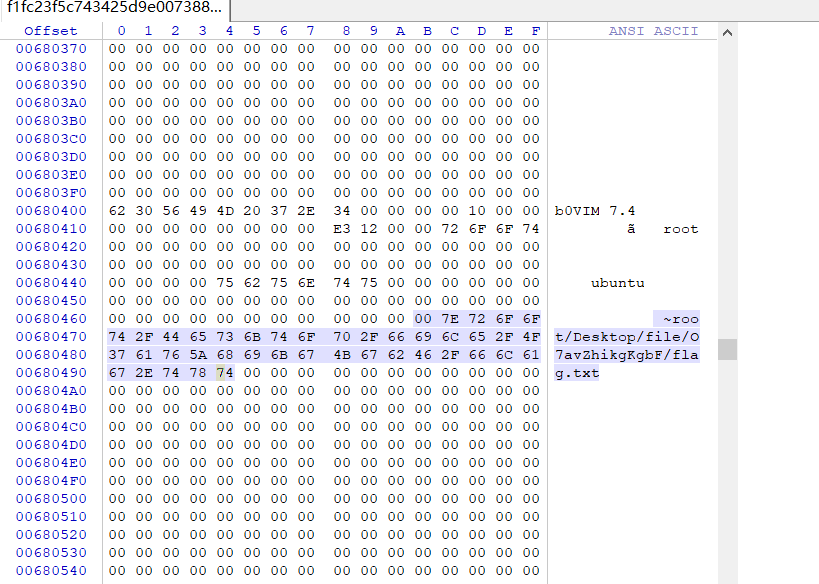

这个题是关于winhex运用的题,我已经很久没有用过winhex了,这次又把它重新安装了回来

注:”ext”这个是指ext文件系统,即linux文件系统

winhex的一些重点

解题

这个东西虽然说是和linux系统相关,但我现在实在是不是很会linux,所以就先用上这个winhex了

我真是服了!!有个wp上说可以直接改后缀名解压,艹

哦但是不行,我试了反正不行

但可以用360压缩,就很厉害,真的

发现是个base64然后在解密就好了

题目3 simpleRAR

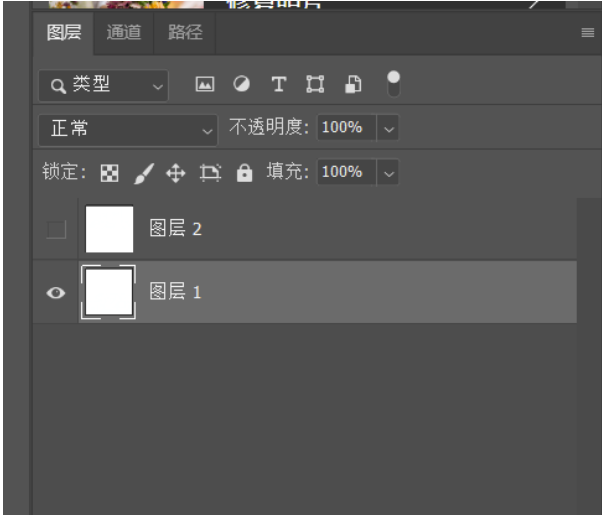

菜狗最近学会了拼图,这是他刚拼好的,可是却搞错了一块(ps:双图层)

这个附件是一个压缩包,可笑的是用bandzip和360压缩都只能解出一个

只有用winRAR的时候才有

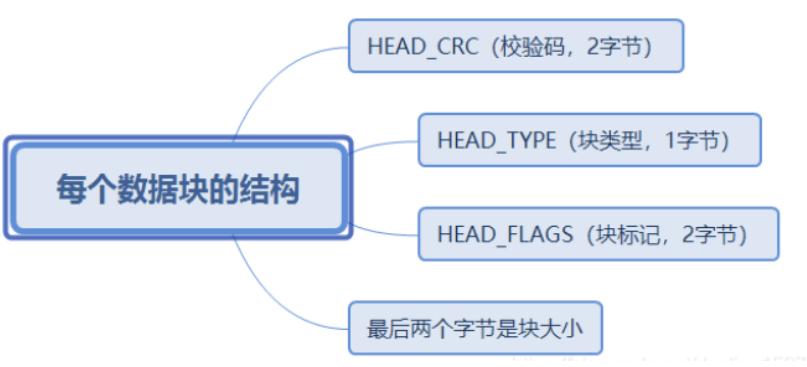

然后在网上搜rar压缩文件的格式,发现

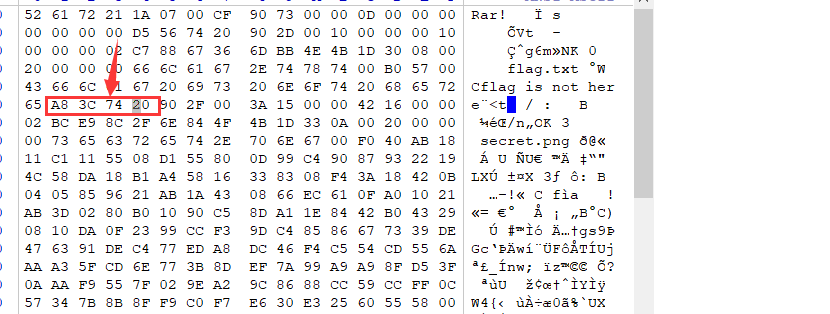

也就是说每个rar文件都是,先有两个字节是CRC校验码(循环冗余校验码??),后有一个字节属于类型区别,我们要改的就是这个

改完之后用winhex打开发现是个gif,所以把后缀改了,但是打开还是个空的

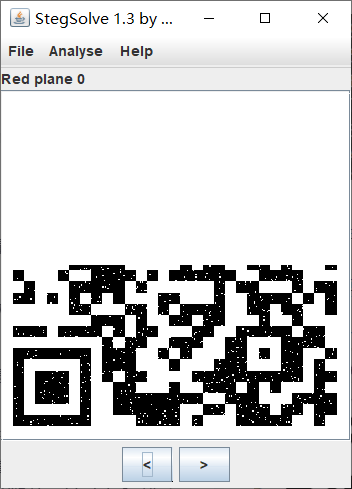

所以我们又要用一个新软件,一个图片隐写的软件——stegsolve

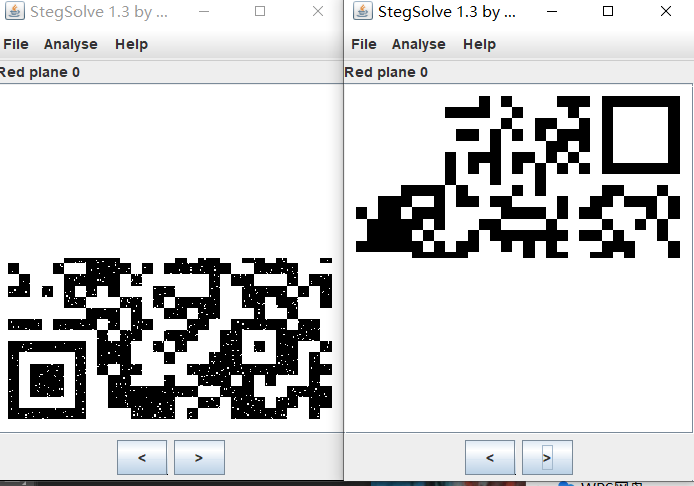

在里面打开(不知道为什么我这里不能直接吧图片拖进去),然后发现在其中一个r通道里面有半块二维码

把那个gif文件放在ps里面又知道他有两个图层(ps一打开就有)

把这两个图层导出再通过stegsolve就可以匹配了

再用ps来p图

一扫就知道flag了

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Ethanyi's Blog!

评论